软件

产品

苹果的AirTag被攻击者发现存在安全问题,可以被攻击者利用修改设备固件。苹果上个月发布的名为AirTag的蓝牙追踪器,可以帮助人们跟踪错放位置的物品。

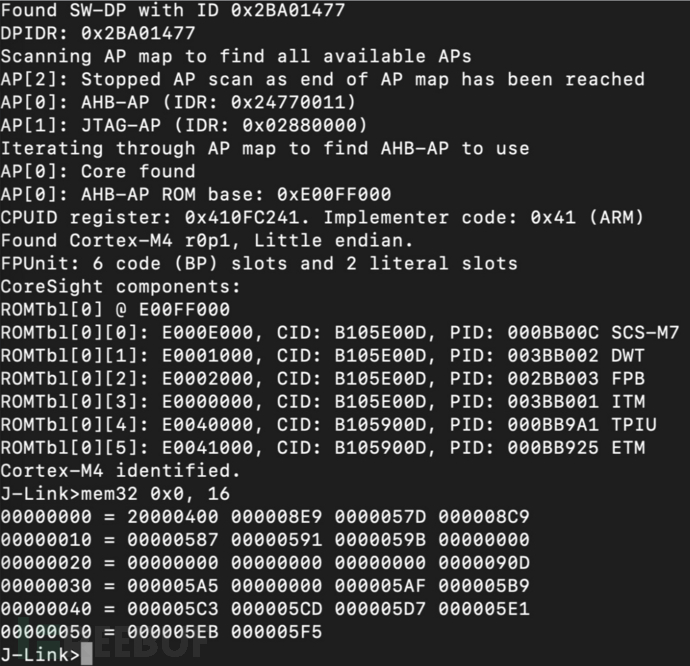

而这款蓝牙追踪器已经被德国网络安全研究员Thomas Roth成功破解,Thomas Roth对AirTag的微控制器进行了逆向工程实现了破解。

Thomas Roth在Twitter名为stacksmashing,他入侵了AirTag并在Twitter上发布了验证的视频。

根据描述,他可以通过刷新AirTag的微控制器来修改其默认的NFC连接。Thomas Roth表示,他可以对AirTag进行重新编程修改固件,调整了AirTag的功能使其处于“丢失模式”,再配置自定义的NFC连接。

当AirTag处于“丢失模式”时,当具有支持NFC功能的手机进行扫描时,AirTag会显示一条通知,并跳转到found.apple.com网站显示有关AirTag所有者的信息。苹果在上个月正式发布AirTag时曾谈到隐私和安全性是AirTag的核心诉求,我们将看苹果后续如何回应这一问题。

免责声明:本文系网络转载或改编,未找到原创作者,版权归原作者所有。如涉及版权,请联系删

武汉格发信息技术有限公司,格发许可优化管理系统可以帮你评估贵公司软件许可的真实需求,再低成本合规性管理软件许可,帮助贵司提高软件投资回报率,为软件采购、使用提供科学决策依据。支持的软件有: CAD,CAE,PDM,PLM,Catia,Ugnx, AutoCAD, Pro/E, Solidworks 等。