根据安全部门的通知,近日我们监测到Citrix ADC 及 Citrix Gateway 远程代码执行漏洞( CVE -2023-3519),Citrix ADC 及 Citrix Gateway 中存在远程代码执行漏洞,远程未授权攻击者可利用此漏洞在目标设备上执行任意代码。

该漏洞目前被滥用,全球15000机构被波及,鉴于此漏洞影响范围较大,建议客户尽快做好自查及防护。

请自查您的Netscaler版本,影响范围如下

NetScaler ADC 和 NetScaler Gateway 13.1 < 13.1-49.13

NetScaler ADC 和 NetScaler Gateway 13.0 < 13.0-91.13

NetScaler ADC 13.1-FIPS < 13.1-37.159

NetScaler ADC 12.1-FIPS < 12.1-55.297

NetScaler ADC 12.1-NDcPP < 12.1-55.297

注:NetScaler ADC 和 NetScaler Gateway 版本12.1也受影响,该版本目前已经停止维护。

暂无临时修复方案,需要升级的版本如下图所示。下载链接:https://www.citrix.com/downloads

| 受影响的产品 | 受影响的版本 | 固定版本 |

|---|---|---|

| NetScaler ADC 和 NetScaler Gateway 13.1 | 13.1-49.13之前 | 13.1-49.13 及更高版本 |

| NetScaler ADC 和 NetScaler Gateway 13.0 | 13.0-91.13之前 | 13.0-91.13 及更高版本 |

| NetScaler ADC 13.1-FIPS | 13.1-37.159之前 | 13.1-37.159 及更高版本 |

| NetScaler ADC 12.1-FIPS | 12.1-55.297之前 | 12.1-55.297 及更高版本 |

| NetScaler ADC 12.1-NDcPP | 12.1-55.297之前 | 12.1-55.297 及更高版本 |

1、可根据该漏洞进入之后进入 shell 模式,进而进一步进入CLI模式。

2、用户在未知nsroot账号密码的情况下自行创建账号

add system user <username> <password>3、我们可通过下方方式创建如下账号

add system cmdPolicy <policyname> <permissions> -action ALLOW bind system user <username> <policyname><policyname> 是您要创建的策略的名称, <permissions> 是权限的级别,可以是 READ -ONLY、BASIC 或 ALL。 <username> 是您要分配权限的用户名。

其余不再赘述,自行 Google 。

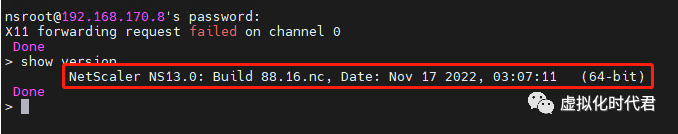

1、检查版本

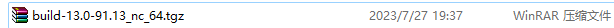

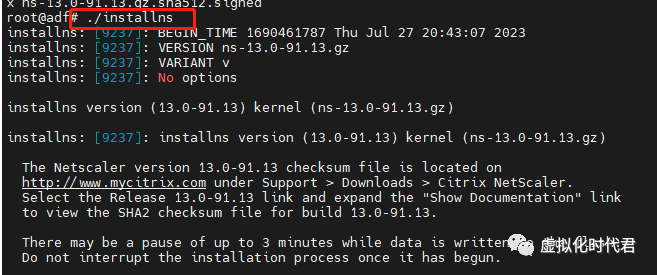

2、下载build-13.0-91.13_nc_64

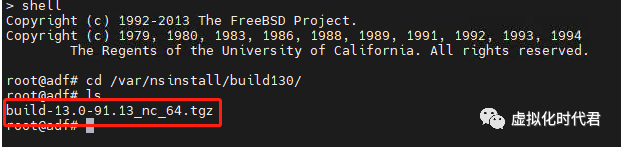

3、SSH登录设备,上传至var/nsinstall中

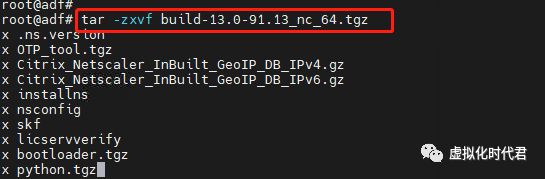

4、进入该目录,解压文件

5、./installns即可安装

6、升级后重启即可。

以上是CEV-2023-3519简单操作,详细信息请看官方KB:https://support.citrix.com/article/CTX561482

想起夕阳下的奔跑,那是我逝去的青春。

免责声明:本文系网络转载或改编,未找到原创作者,版权归原作者所有。如涉及版权,请联系删